FortiGate SSL VPN

I. Opis zasady działania

1. Opis VPN

Wirtualna sieć prywatna (VPN) tworzy tunel, który zapewnia użytkownikom lub zdalnym sieciom LAN bezpieczny dostęp do sieci prywatnej, tak jakby byli oni połączeni z siecią lokalną. VPN jest często używany, gdy sieci LAN są oddzielone niezaufaną siecią publiczną, taką jak Internet. Oprócz zapewnienia użytkownikom bezpiecznego dostępu do sieci prywatnych podczas podróży, VPN może również łączyć sieci oddziałów zlokalizowane w Internecie, a nawet po drugiej stronie świata. Dane użytkownika w tunelu VPN są szyfrowane w celu zachowania prywatności. Nie można ich odczytać, nawet jeśli ruch zostanie przechwycony przez nieautoryzowanych użytkowników. Sieci VPN wykorzystują również metody zabezpieczeń, aby zapewnić, że tylko autoryzowani użytkownicy mogą ustanowić VPN i uzyskać dostęp do zasobów sieci prywatnej. Zazwyczaj zapewniają również zabezpieczenie przed manipulacją.

2. Opis SSL-VPN

SSL i TLS są powszechnie używane do enkapsulacji i bezpiecznego handlu elektronicznego i bankowości internetowej w Internecie. SSL-VPN używa podobnej techniki, ale często z enkapsulowanymi protokołami innymi niż HTTP. SSL znajduje się wyżej na stosie sieciowym niż IP i dlatego zwykle wymaga więcej bitów - większej przepustowości - dla nagłówków SSL-VPN. SSL-VPN można ustanowić tylko między komputerem a bramą dostawcy, np. FortiGate.

- W trybie tunelowym SSL VPN wymaga klienta SSL-VPN jakim jest FortiClient, do połączenia się z FortiGate. FortiClient dodaje wirtualną kartę sieciową oznaczoną jako fortissl do komputera użytkownika. Ten wirtualny adapter dynamicznie otrzymuje adres IP z FortiGate za każdym razem, gdy FortiGate ustanawia nowe połączenie VPN. Wewnątrz tunelu cały ruch jest enkapsulowany SSL/TLS. Po zalogowaniu SSL-VPN łączy komputer z siecią prywatną. Nie są wymagane ustawienia skonfigurowane przez użytkownika, a zapory są zazwyczaj skonfigurowane tak, aby zezwalały na wychodzący HTTP. Prostota sprawia, że SSL-VPN jest idealny dla użytkowników nietechnicznych lub użytkowników łączących się z komputerami publicznymi.

- Istnieje również drugi tryb wdrożenia inny niż tunelowany jest to tryb Web. Wymaga on tylko przeglądarki internetowej, ale obsługuje ograniczoną liczbę protokołów. Dostęp przez Web to najprostszy tryb SSL-VPN. Podobnie jak w przypadku każdej innej witryny HTTPS, wystarczy zalogować się na stronie internetowej portalu SSL-VPN wystawionej przez FortiGate. Działa jak odwrotne proxy po stronie serwera lub po prostu bezpieczna brama HTTP / HTTPS, która łączy Cię z aplikacjami w sieci prywatnej. Sekcja zakładki (Bookmarks) na stronie portalu SSL-VPN zawiera łącza do wszystkich lub wybranych zasobów dostępnych dla użytkownika. Widżet szybkie połączenie (Quick Connection) umożliwia użytkownikom wpisanie adresu URL lub adresu IP serwera, do którego chcą dotrzeć. Główną zaletą trybu internetowego jest to, że zwykle nie wymaga instalowania dodatkowego oprogramowania, a dostęp uzyskuje się przez przeglądarkę po HTTPS.

3. Jak działa tryb tunelowy i Web?

- Tryb tunelowy

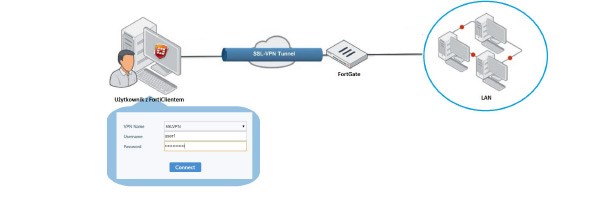

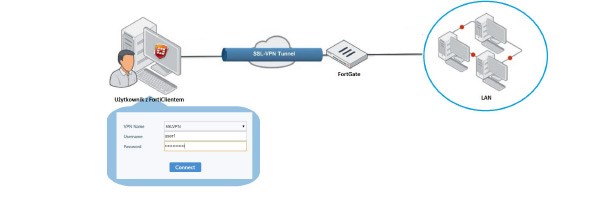

- Użytkownicy łączą się z FortiGate za pośrednictwem FortiClient (FortiClient jest agentem, którego należy pobierać ze strony producenta lub ze strony supportu, a następnie należy go rozdystrybuować wśród użytkowników).

- Użytkownicy podają dane aby się poprawnie uwierzytelnić przy użyciu lokalnych kont na FortiGate lub np. poświadczeń z LDAP (W tym celu należy wcześniej skonfigurować FortiGate tak, aby mógł pobierać grupy użytkowników oraz użytkowników z LDAP).

- FortiGate ustanawia tunel i przypisuje adres IP wirtualnej karcie sieciowej klienta (fortissl) z dedykowanej puli adresów IP. Jest to źródłowy adres IP klienta na czas połączenia.

- Następnie użytkownicy/ grupy użytkowników mogą uzyskać dostęp do usług i zasobów sieciowych takich jak np. cała podsieć LAN, wybrany VLAN, wybrany host przez zaszyfrowany tunel (na podstawie utworzonych polityk).

FortiClient szyfruje cały ruch ze zdalnego komputera i wysyła go przez tunel SSL-VPN. FortiGate odbiera zaszyfrowany ruch, dekapsułkuje pakiety IP i przekazuje je do sieci prywatnej, tak jakby ruch pochodził z wewnątrz sieci.

Poniżej znajduje się schemat przedstawiający połączenie sieciowe:

b. Tryb Web

- Użytkownicy zdalni ustanawiają bezpieczne połączenie między zabezpieczeniem SSL w przeglądarce internetowej, a portalem SSL-VPN wystawionym przez FortiGate przy użyciu HTTPS.

- Po nawiązaniu połączenia użytkownicy podają dane uwierzytelniające, aby przejść weryfikację uwierzytelnienia przy użyciu lokalnych kont na FortiGate lub np. poświadczeń z LDAP tak jak w trybie tunelowanym.

- Następnie FortiGate wyświetla portal SSL-VPN, który zawiera usługi i zasoby sieciowe dla użytkowników.

Różni użytkownicy lub grupy użytkowników mogą mieć różne portale z różnymi zasobami i uprawnieniami dostępu. W tym trybie źródłowy adres IP widziany przez zdalne zasoby to wewnętrzny adres IP FortiGate, a nie adres IP użytkownika.

Poniżej znajduje się schemat przedstawiający połączenie sieciowe:

II. Konfiguracja dla administratora

Konfiguracja SSL VPN za pomocą GUI:

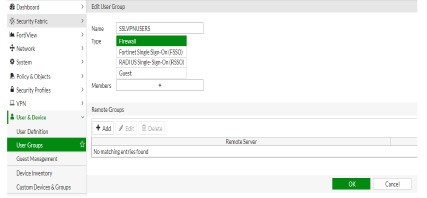

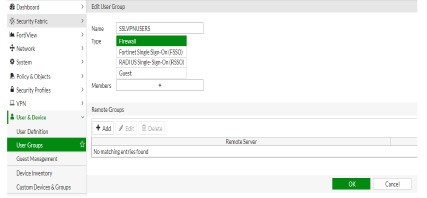

- Skonfiguruj użytkownika i grupę użytkowników.

Przejdź do User & Device > User Groups, aby utworzyć grupę np. SSLVPNUSERS w zależności od tego jak się mają autoryzować użytkownicy wybierz lokalnych użytkowników (dodając do pozycji Members) lub użytkowników zaciąganych np. z LDAP (Kliknij przycisk Add, a następnie wybierz z listy wcześniej utworzony serwer LDAPi wybierz interesujące Cię grupy i kliknij OK).

b. Konfiguracja portalu SSL VPN.

- Przejdź do VPN > SSL-VPN Portals, aby utworzyć portal.

- Naciśnij Create New

- Wpisz nazwę portalu

- Przy trybie tunel odznacz Split Tunneling i dodaj Source IP Pools czyli pule adresów, która będzie przydzielana użytkownikom po podłączeniu do SSL VPN

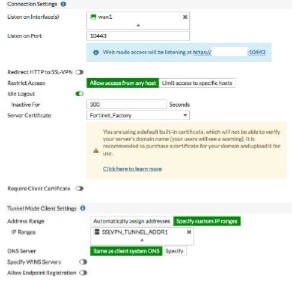

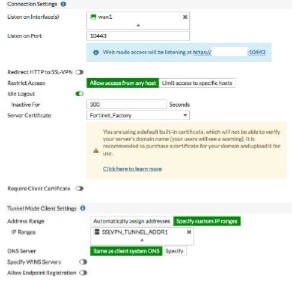

c. Konfiguracja ustawień SSL VPN.

- Przejdź do VPN > SSL-VPN Settings.

- Dla opcji Listen on Interface(s) wybierz swoje łącze WAN.

- Ustaw Listen on Port na 10443.

- Wybierz certyfikat dla certyfikatu serwera. Domyślnie jest to Fortinet_Factory.

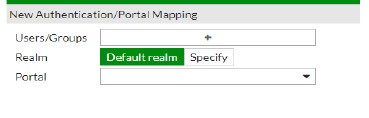

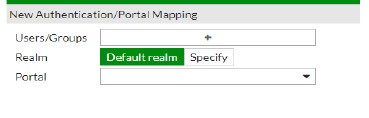

- W obszarze Authentication/Portal Mapping All Other Users/Groups przypisz stworzoną wcześniej grupę do stworzonego wcześniej portalu wybierając Create New.

.jpg)

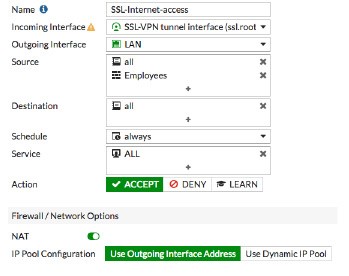

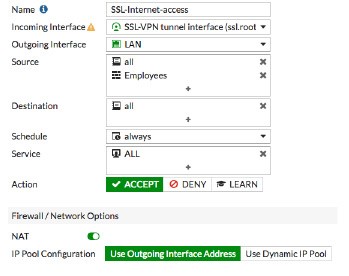

d. Konfiguracja polityk firewalla dla SSL VPN. W tym przykładzie stworzony zostanie pełny dostęp z tunelu sslvpn do sieci LAN.

- Przejdź do Policy & Objects > IPv4 Policy.

- Wpisz nazwę polityki.

- Interfejsem przychodzącym musi być interfejs tunelowy SSL-VPN (ssl.root) więc taki interfejs przypisujemy w polu Incoming interface.

- Wybierz interfejs wychodzący LAN jako Outgoing Interface.

- Ustaw Source jako all i dodaj grupę użytkowników z zakładki Users stworzoną wcześniej i przypisaną do portalu.

- Ustaw Destination jako all lub jeżeli jest stworzony obiekt sieci LAN to właśnie ten obiekt należy wybrać.

- Ustaw Schedule jako always, Service jako ALL, Action jako Accept.

- Kliknij OK.

Ustawienia po stronie użytkownika

1. Pobierz FortClient w wersji odpowiadającej Twojemu systemowi na FortiGate

FortiClient można pobrać ze strony: https://www.forticlient.com/downloads

2. Instalacja i konfiguracja po stronie użytkownika

Użytkownik musi mieć uprawnienia do zainstalowania aplikacji FortiClient.

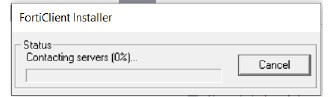

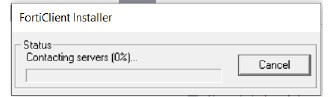

- Po pobraniu pliku uruchom go i poczekaj, aż program pobierze wszystkie niezbędne komponenty, ponieważ jest to instalacja online.

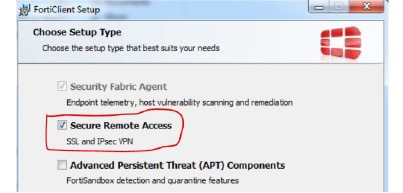

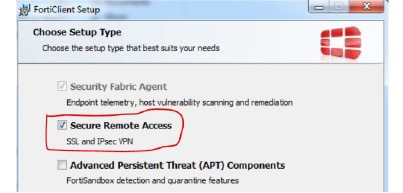

b. Po rozpoczęciu instalacji wybieraj opcję Next, dopóki nie pojawi się następujące okno. Tutaj musimy wybrać Secure Remote Access w przypadku, gdyby ta opcja nie była już wybrana. Następnie kliknij przycisk Next i zainstaluj aplikacje.

c. Po uruchomieniu programu z lewej strony wybierz kartę Remote Access i kliknij Configure VPN.

d. Następnie wyświetlona zostanie następująca strona, na której należy wprowadzić następujące dane:

- W polu Connection Name wpisz SSL-VPN

- W polu Remote Gateway wpisz adres IP Twojego łącza WAN

- Zaznacz Customize port i wprowadź w polu 10443

- I kliknij Zapisz

.jpg)